ما يقرب من نصف التشفير المسروقة لا يزال غير مناسب ، تظهر البيانات

يقول المحللون في Global Ledger إن ما يقرب من 46 ٪ من الصناديق المخترقة يجلسون في الخمول ، مما يشير إلى فرص لاستعادة ما بعد الحضور.

المتسللون سريعون ، لكن الأنظمة التي تطاردهم لا تزال اللحاق بالركب. يوضح تقرير جديد صادر عن شركة Blockchain Intelligence شركة Global Ledger ، استنادًا إلى مئات الحوادث الموجودة على السلسلة ، أنه في كثير من الحالات ، تم اكتشاف الأموال المسروقة في غسل الوجهات قبل الكشف عن الاختراق علنًا.

في المتوسط ، يستغرق الأمر 43.83 ساعة من الانتهاك الأولي على السلسلة حتى يتم الإبلاغ عن الحادث من قبل مشروع الضحية أو محقق طرف ثالث ، وفقًا للتقرير المشترك مع Crypto.news. في الوقت نفسه ، يميل المتسللون إلى نقل الأموال المسروقة إلى الكيان الذي تم تحديده الأول ، مثل التبادل ، أو خلاط التشفير ، أو بروتوكول التمويل اللامركزي ، في غضون 46.74 ساعة.

ومع ذلك ، فإن أطول تأخير هو النافذة بين الإفصاح العام وتفاعل المهاجم مع خدمة الغسيل ، التي يبلغ متوسطها 78.55 ساعة ، مما يشير إلى أن الأموال غالباً ما تكون في حالة تحرك بالفعل قبل أن يصبح الاختراق معروفًا على نطاق واسع.

“لا كتاب واضح هنا”

في المجموع ، قام الباحثون في Global Ledger بقياس أربعة جداول زمنية رئيسية عبر مئات الحوادث. الوقت من الخرق إلى تمويل الحركة ، من الخرق إلى التقارير ، من الخرق إلى التفاعل بين الكيان الأول ، ومن الإفصاح العام إلى نشاط الغسيل. كل تأخر يروي أيضا قصته الخاصة.

الهجمات التي تستهدف مشاريع NFT ، على سبيل المثال ، تظهر أبطأ حركات الصندوق. في المتوسط ، يستغرق الأمر 563.63 ساعة – أو ما يقرب من 24 يومًا – للحصول على أموال من هذه المآثر للانتقال من الأول إلى آخر كيان معروف في سلسلة الغسيل. هذا أكثر من ضعف المتوسط المتوسط في الاختراقات المركزية المتعلقة بالتبادل ، والتي في حوالي 425 ساعة.

أخبر شركة Global Ledger المؤسس والرئيس التنفيذي لشركة Lex Fisun Crypto.news في تعليق حصري أن التأخير الطويل-في حالة NFTS-لا يتعلق فقط بالسيولة المنخفضة لأن هذه الرموز “فريدة من نوعها وأصعب في التفريغ بهدوء”.

“لا يوجد كتاب لعب واضح هنا ، عادةً ما يتضمن الغسيل التداول أو الهندسة الاجتماعية. تذكر استغلال الأصنام ، حيث استنزف المهاجم 340،000 دولار في Steth ولكنه عالق مع NFTS المرتبطة.”

ليكس فيسون

يسلط التقرير الضوء على كيفية تختلف مسارات الغسيل اعتمادًا على نوع المشروع المستغل. عادةً ما تشهد منصات Defi و Tokens أن الأموال تتحرك من خلال غسل القنوات في غضون 230 ساعة ، بينما تُظهر منصات الدفع أسرع تحول: 0.6 ساعة فقط في المتوسط. تعتبر ألعاب الألعاب والمآثر الفوقية أيضًا من بين التدفقات الأسرع ، حيث تتحرك في أقل من 25 ساعة.

على الرغم من سرعة وتفتيت تدفقات الصندوق ، لا يزال هناك قدر مفاجئ من الأصول المخترقة دون أن تمس. وفقًا للبيانات ، لا يزال ما يقرب من 46 ٪ من الصناديق المسروقة غير مرغوب فيه ، مما يشير إلى فرص كبيرة للتتبع المستمر وربما الانتعاش ، بعد فترة طويلة من حدوث حادثة.

آثار السلسلة المتقاطعة

في حين أن العديد من الصناديق تجلس في وضع الخمول ، فإن الحصة المتزايدة تنزلق من خلال طرق السلسلة المتقاطعة التي تتجاوزها. يوضح التقرير أن 42.23 ٪ من الأموال المسروقة تم نقلها عبر سلاسل ، متجاوزًا أنظمة المراقبة الخاصة بالسلسلة.

أوضح Fisun أن الجسور المتقاطعة “أصبحت بالفعل واحدة من أفضل أدوات غسل الأموال” لتراجع المراقبة الخاصة بالسلسلة. وأضاف فيسون أن الإساءة المتكررة يمكن أن تجذب تدقيق AML ، فإن قضية Tornado Cash Case تثبت شيئًا واحدًا: “تكتيكات تحول العقوبات ، وليس الطلب”.

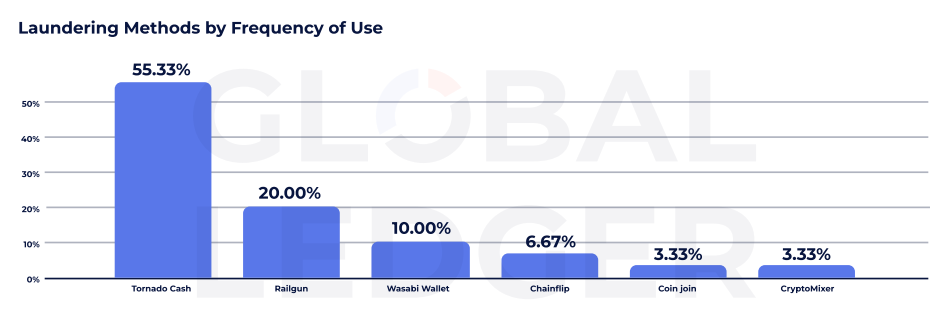

تُظهر بيانات Global Ledger أيضًا أن Tornado Cash لا يزال بروتوكول الغسيل المهيمن ، المستخدم في أكثر من 50 ٪ من الحالات التي تتبعها الشركة. على الرغم من عقوبات وزارة الخزانة الأمريكية في عام 2022 ، والضغط المتزايد من المنظمين على مستوى العالم ، فإن الخدمة لا تزال تلعب دورًا رئيسيًا في غسل ما بعد الهدايا.

ارتفع استخدامه مرة أخرى بعد أن نقض حكم المحكمة الأمريكية العقوبات على أسس دستورية في عام 2024.

أدوات الخصوصية الأخرى تكتسب أيضًا زخماً. تم استخدام Railgun ، على سبيل المثال ، في 20 ٪ من الحالات ، في حين ظهرت محفظة الوسابي في 10 ٪. تشارك كل منها في chainflip و coinjoin و cryptomixer في أقل من 7 ٪ من تدفقات الغسيل.

المهاجمين يزداد ذكاء

أشار فيسون إلى أن التدفقات الأبطأ من خلال التبادلات المركزية – التي يبلغ متوسطها الآن أكثر من 425 ساعة – لا تعكس بالضرورة امتثالًا أفضل وحده.

وقال الرئيس التنفيذي لشركة Global Ledger ، مضيفًا أن الجدول الزمني الأبطأ “ليس خللًا ، إنه حسب التصميم” حيث يقوم المهاجمون بتقسيم الأصول ، وسلاسل القفز ، واستخدام بروتوكولات الخصوصية لتحريك الأموال المسروقة من خلال CEXs التي “تحاول تأخير التدفقات التي تبدو مظهورة”.

يتم تجميد جزء صغير فقط من الأموال من خلال فرق الإنفاذ أو الامتثال. يشير التقرير إلى أن الاستجابات في الوقت الفعلي لا تزال نادرة ، حتى مع تقدم التحليلات وأدوات المراقبة.

بينما تشير الأرقام إلى التحديات المستمرة ، فإنها تؤكد أيضًا حيث يمكن للمدافعين الحصول على ميزة. تُظهر الفجوات الزمنية – التي تقاس أحيانًا في أيام – أنه لا يزال هناك مساحة للتصرف قبل أن تختفي الأموال المسروقة تمامًا.